«ТЕРРИТОРИЯ БЕЗОПАСНОСТИ 2025: все pro ИБ» — это ежегодное мероприятие для заказчиков, производителей ПО и оборудования, интеграторов, представителей государственных органов и профессионального сообщества. Во время мероприятия состоится выставка решений ИБ и пройдут 4 конференции: “PRO облака”, “PRO безопасность подрядчиков”, “PRO анализ защищенности” и “PRO бизнес”.

ГЛАВНЫЕ ТЕМЫ

25.03.2025

21.03.2025

«ТЕРРИТОРИЯ БЕЗОПАСНОСТИ 2025: все pro ИБ» — это ежегодное мероприятие для заказчиков, производителей ПО и оборудования, интеграторов, представителей государственных органов и профессионального сообщества. Во время мероприятия состоится выставка решений ИБ и пройдут 4 конференции: “PRO облака”, “PRO безопасность подрядчиков”, “PRO анализ защищенности” и “PRO бизнес”.

В этой публикации своими знаниями и опытом решения практических задач делятся члены РБПО-сообщества, среди которых Алексей Смирнов, основатель CodeScoring. Алексей рассказывает, какие проблемы разработчиков помогает решить композиционный анализ ПО, который был поставлен в один ряд со статикой и динамикой в обновлённом стандарте по безопасной разработке (ГОСТ 56939-2024).

В BIS Journal вышла статья Алексея Смирнова «Open source: безопасное использование», в которой он рассказывает о базовых практиках защиты цепочки поставки, композиционном анализе ПО и почему это полезно для разработки.

Впервые на AM Live мы расскажем о принципах и технической основе Identity Security. Вы узнаете, какие продукты и решения для управления учетными записями, правами доступа и аутентификации являются обязательными к использованию в 2025 году, как выбрать оптимальное для себя решение и не наделать ошибок при внедрении.

Axiom JDK (АО «Аксиом») и Web Control завершили совместные испытания и обеспечили совместимость продуктов для использования в ландшафтах с повышенными требованиями к ИБ

читать дальше

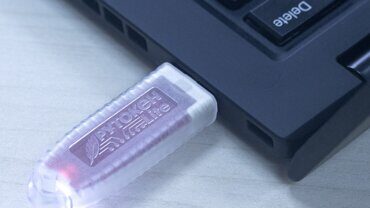

В рамках технологического партнерства компании «Актив» и Web Control протестировали и подтвердили корректность совместной работы системы управления привилегированным доступом sPACE PAM и устройств Рутокен ЭЦП 3.0. Многофакторная аутентификация, обеспечиваемая токенами и смарт-картами Рутокен, позволяет защитить доступ к учетным записям администраторов.

Мы знаем, как важно не только использовать инструмент, но и разбираться в его возможностях. Поэтому запускаем новый формат общения с нами!

Риски, связанные с идентификацией, растут в геометрической прогрессии, и компании сталкиваются с необходимостью менять стратегию защиты, ставя во главу угла защиту идентификационных данных — Identity Security.

Защита идентификационных данных начинается с их управления, в основе которого лежат 5 принципов: аутентификация, авторизация, администрирование, аудит и анализ. В статье «Инструменты Identity Security для защиты учетных данных» Андрей Акинин, генеральный директор Web Control, рассматривает эти принципы, а также отвечает на вопрос, какие инструменты нужны для централизованного управления идентификационными данными на уровне компании.

Сохранить контроль над вашей ИТ-инфраструктурой и снизить угрозу оборотных штрафов за утечку ПД позволяют решения для управления привилегированным доступом

13 марта в 11:00 (МСК) приглашаем вас на вебинар, на котором расскажем о том, зачем нужен PAM, как происходит внедрение sPACE РАМ и какую поддержку оказывают инженеры компании Web Control

За последние месяцы мы добавили новые механизмы анализа, упростили управление проектами и оптимизировали работу интерфейса.

Компания CodeScoring примет участие в конференции «Эксперты и экспертиза РБПО. Вызовы нашего времени», которая состоится 13 февраля 2025 в рамках ТБ Форума 2025. Участники конференции обсудят опыт внедрения практик безопасной и качественной разработки, первые итоги аттестации экспертов, запущенной ФСТЭК России в декабре 2024, вопросы подготовки кадров, средства и методики безопасной разработки, анализа защищенности информационных систем.

Web Control примет участие в 30-м юбилейном Форуме "Технологии и безопасность", который состоится 11–13 февраля 2025. На Форуме мы выступаем в качестве мастер-дистрибьютора решения CodeScoring.

Web Control сохраняет свои позиции среди лидеров импортозамещения. Он представлен в карте «Корпоративное ПО» в блоках «Управление доступом к информационным ресурсам» и «Удаленный доступ» со своим решением sPACE PAM.

читать дальше

sPACE PAM признан самым перспективным PAM-решением 2024 года по версии Национального банковского журнала - признанной экспертной и медийной площадки ведущих финансовых организаций.